Audyt Architektury IT Firmy

Portfolio, koszty, bezpieczeństwo i AI

Dlaczego warto przeprowadzić audyt architektury IT?

Złożone środowiska IT składające się z wielu niezintegrowanych systemów generują ukryte koszty, luki bezpieczeństwa i bariery dla automatyzacji. Niezależny audyt pozwala zobaczyć pełny obraz środowiska IT i podejmować decyzje w oparciu o fakty, nie przyzwyczajenia i interesy dostawców.

Uproszczenie portfolio

Identyfikujemy redundancje, kandydatów do integracji i usługi do wyeliminowania bez utraty funkcjonalności biznesowej.

Optymalizacja kosztów

Analizujemy licencje, zasoby chmurowe i infrastrukturę pod kątem przerostu i nieefektywności. Wskazujemy konkretne oszczędności.

Bezpieczeństwo

Ocena polityk bezpieczeństwa, łańcucha dostaw, integracji API oraz gotowości na disaster recovery – z planem remediacji zidentyfikowanych luk.

Zgodność z normami

Weryfikacja zgodności z RODO, NIS2 i normami oraz audyt polityk wykorzystania AI i licencji oprogramowania, w tym narzędzi generatywnych.

| Obszar | Bez audytu IT | Po audycie architektury |

|---|---|---|

| Koszty infrastruktury | Ukryte wydatki, nieużywane licencje | Zoptymalizowane TCO, wyeliminowane marnotrawstwo |

| Integracja systemów | Silosy danych, ręczna synchronizacja | Zidentyfikowane kandydaty do integracji |

| Bezpieczeństwo | Nieznane luki, brak spójnych polityk | Mapa ryzyk i priorytetyzowany plan remediacji |

| Disaster Recovery | Niezweryfikowane lub nieistniejące plany | Ocena RTO/RPO, zidentyfikowane luki |

| Łańcuch dostaw IT | Niezaudytowani dostawcy, ukryte zależności | Mapa zależności, ocena vendor risk |

| Zgodność z RODO/NIS2 | Ryzyko kar, brak dokumentacji | Zidentyfikowane braki, plan naprawczy |

| Automatyzacja | Procesy ręczne, brak wiedzy o możliwościach | Mapa procesów do automatyzacji i ocena opcji |

| Polityki AI i licencje | Chaos licencyjny, nieuregulowane AI | Spójne polityki, zgodność z prawem |

Audyt IT jako fundament świadomego zarządzania technologią

Większość organizacji nie posiada aktualnej mapy swojego środowiska IT. Systemy narastają organicznie przez lata, integracje są tymczasowe, a licencje się dublują. Audyt pozwala przywrócić porządek, kontrolę i świadomość – bez konieczności kosztownej przebudowy systemu.

Działamy po stronie klienta – bez konfliktu interesów wobec dostawców oprogramowania i usług. Nasze rekomendacje służą wyłącznie interesom organizacji, którą audytujemy.

Zakres audytu architektury i IT firmy

Uproszczenie portfolio i integracje – oceniamy, czy produkty „z pudełka” można zoptymalizować, skonsolidować lub zintegrować. Analizujemy środowiska, niezintegrowane usługi pod kątem redundancji i wartości dostarczanej biznesowi. Oceniamy również, czy twórcy produktów bliskich potrzebom klienta są skłonni do modyfikacji i na jakich warunkach.

Wydajność i optymalizacja kosztów – przeglądamy koszty infrastruktury (chmura, on-prem, licencje), identyfikujemy przerost zasobów i nieefektywne kontrakty.

Bezpieczeństwo – audytujemy polityki bezpieczeństwa, zależności w łańcuchu dostaw, bezpieczeństwo integracji API oraz gotowość do disaster recovery (RTO/RPO).

Zgodność z normami i regulacjami (RODO, NIS2, ISO 27001) – weryfikujemy stan zgodności i identyfikujemy luki.

Automatyzacja – mapujemy procesy nadające się do automatyzacji i oceniamy dostępne rozwiązania rynkowe.

Polityki AI i licencje – audytujemy polityki firmy w zakresie wykorzystania narzędzi AI (w tym generatywnych), licencjonowania oprogramowania i zgodności z AI Act oraz warunkami użytkowania.

Dla kogo jest audyt architektury IT?

Usługa skierowana do organizacji, które: rozrosły środowisko IT organicznie i straciły nad nim pełną kontrolę; planują transformację cyfrową lub migrację do chmury; przygotowują się do audytu regulacyjnego (RODO, NIS2); chcą ocenić potencjał automatyzacji; lub doświadczają rosnących kosztów IT bez jasnego uzasadnienia.

Również mniejsze firmy, które dopiero rozważają nowe obszary cyfryzacji, mogą skorzystać ze wsparcia specjalistów doświadczonych w optymalizacji kosztów.

Audyt jest również niezbędny przed większymi inwestycjami w IT – pozwala uniknąć kupowania nowych systemów do ścięcia błędów, które można było wyeliminować w istniejącej infrastrukturze. Doradztwo zakupowe IT – nasza druga usługa – płynnie uzupełnia audyt na etapie wyboru nowych rozwiązań.

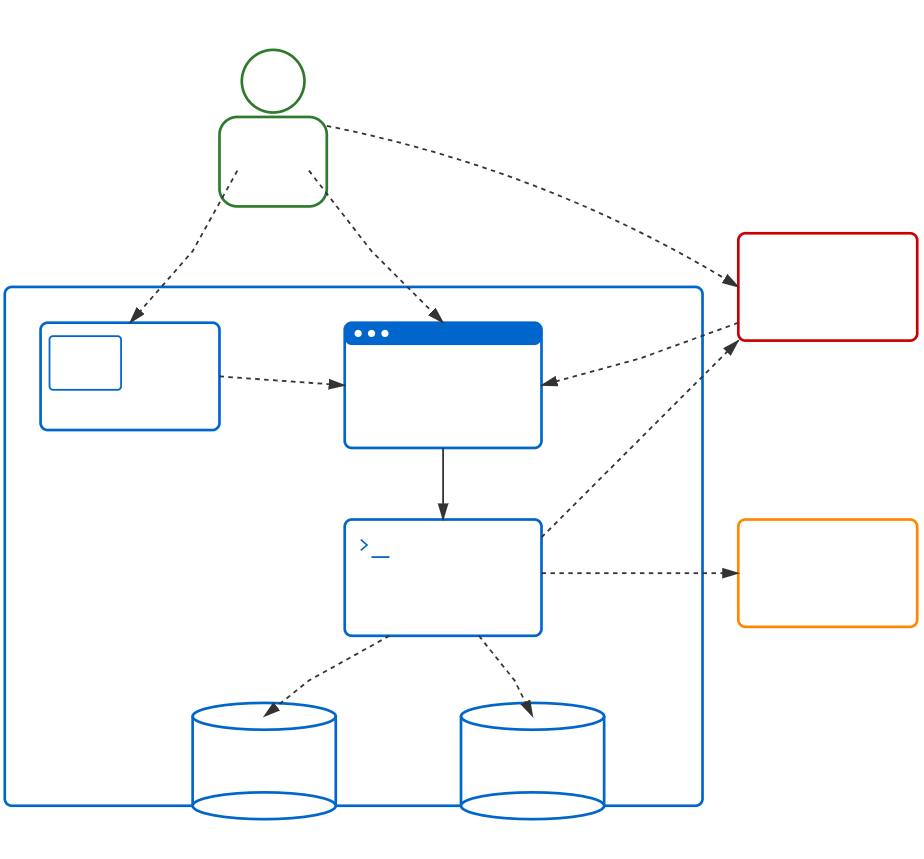

Jak wygląda przebieg audytu?

Audyt przebiega w trzech etapach: (1) Kickoff – zbieramy dokumentację, przeprowadzamy wywiady z kluczowymi osobami i inwentaryzujemy środowisko IT (systemy, integracje, dostawcy, koszty, polityki). (2) Analiza – oceniamy zebrane dane pod kątem wszystkich obszarów: koszty, bezpieczeństwo, zgodność, integracje, potencjał automatyzacji i polityki AI. (3) Raport i rekomendacje – dostarczamy przejrzysty raport z mapą ryzyk, priorytetyzowanymi rekomendacjami i roadmapą działań naprawczych.

Najczęściej zadawane pytania (FAQ)

Jak długo trwa audyt architektury IT?

Czas trwania zależy od złożoności środowiska i zakresu audytu. Dla średniej organizacji (30–100 pracowników) audyt trwa 2–4 tygodnie od kickoffu do dostarczenia raportu końcowego. Większe środowiska wielochmurowe lub z rozbudowanym łańcuchem dostaw wyceniamy indywidualnie. Zakres i harmonogram ustalamy podczas bezpłatnej konsultacji wstępnej.

Czy audyt obejmuje bezpieczeństwo i zgodność z RODO?

Tak – bezpieczeństwo i zgodność z regulacjami (RODO, NIS2, ISO 27001) to jeden z kluczowych obszarów audytu. Oceniamy polityki bezpieczeństwa, zależności w łańcuchu dostaw IT, bezpieczeństwo integracji API oraz gotowość na disaster recovery (RTO/RPO). Identyfikujemy luki i dostarczamy priorytetyzowany plan remediacji dostosowany do profilu ryzyka organizacji.

Co obejmuje audyt polityk AI i licencji?

Weryfikujemy, jakie narzędzia AI są używane w organizacji, na jakich warunkach licencyjnych i czy ich stosowanie jest zgodne z regulacjami (RODO, AI Act) oraz wewnętrznymi politykami firmy. Oceniamy również ogólny stan licencji oprogramowania – identyfikujemy duplikaty, licencje nieużywane i ryzyko niezgodności z warunkami użytkowania.